ツール

Webアプリケーション脆弱性検査ツール Vex

Webアプリケーションの脆弱性検査に優れた

純国産ツール

- このような方にお勧めします

-

- Webアプリケーションでサービス提供をされている企業

- Webサイトを持つ企業

- Webサイト・Webアプリケーションの開発を外部委託している企業

- Webサイト・Webアプリケーション開発事業者

- このような悩みを解決します

-

- 開発したシステムに対して脆弱性診断を自社内リソースで実施したい

- 脆弱性診断は必要だが、サービス(システム)のリリースが頻繁で毎回第三者へ依頼することが難しい

- 社内の開発プロセスへ脆弱性検査を加えたい

Vexとは

国内シェアNo1※の導入実績。発売以来、セキュリティサービス提供事業者をはじめ、官公庁、大手企業など、幅広い業種・業態のお客様の指示を得る、Webアプリケーション検査ツールの決定版。

Vex(Vulnerability EXplorer)は、優れた脆弱性検出率と多彩なレポート機能を誇る純国産Webアプリケーション脆弱性検査ツールです。 Webブラウザーからの操作で操作場所を選ばず利用でき、検査の実行履歴や報告書の出力履歴を一元化、共同作業と中央管理の両立を実現。幅広いニーズに応える脆弱性検査ツールです。

※富士キメラ総研調べ「2022 ネットワークセキュリティビジネス調査総覧」(Webアプリケーション脆弱性検査ツール 2021年度実績)

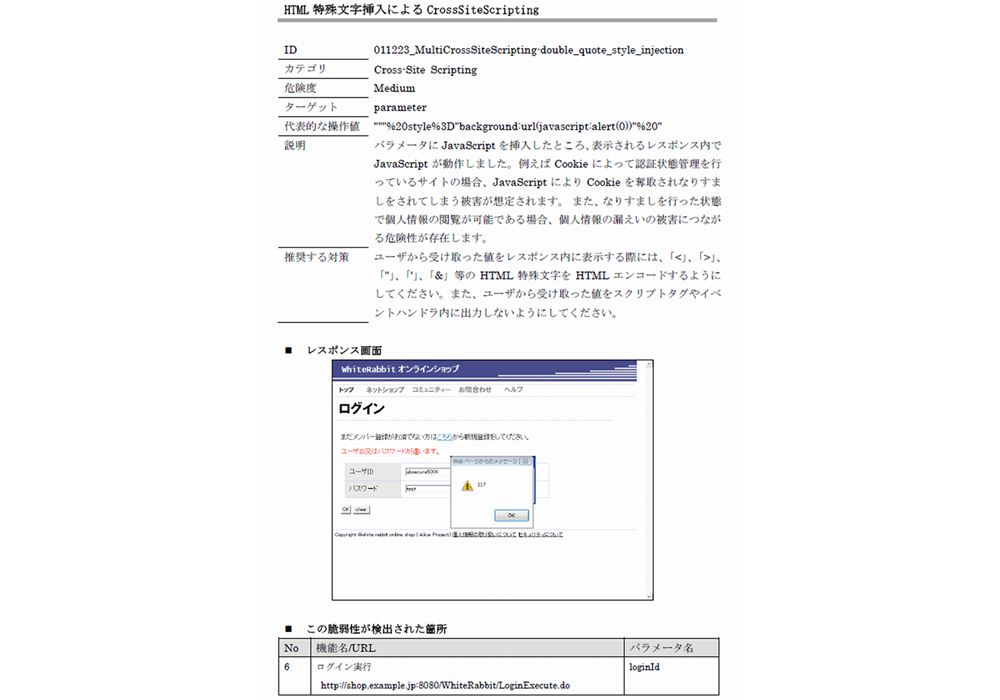

脆弱性検査項目の代表例

- SQLインジェクション【 SQL Injection 】

- OSコマンドインジェクション【 OS Command Injection 】

- XSS【 Cross Site Scripting 】 クロスサイトスクリプティング

- CSRF【 Cross Site Request Forgeries 】 クロスサイトリクエストフォージェリ

その他の脆弱性についても対応しています。詳しくはお気軽にお問い合わせください。

特 色

POINT 1

進化を続ける脆弱性検出ツール

Vexの検査エンジンは、数多くの脆弱性を診断してきた経験豊富なエンジニアの手動検証の経験をもとに作成されました。 検査対象URLへのアクセス順序をテストシナリオ化し、パターンマッチングと独自の分析アルゴリズムを併用することにより、自動検出ツールの長年の課題である検出精度や、検証対象ファイルを選定するクロール機能の性能向上に成功。2007年のリリース以来、各社の脆弱性診断チームや、セキュリティベンダーからの数千サイトに及ぶ診断結果で得られたフィードバックを反映し続けることによって、新たに発見された脆弱性にも対応。多数のセキュリティ専門技術者が認める、進化し続ける脆弱性診断ツールです。

用語解説

- セキュリティベンダー【 Security Vendor 】

- 情報セキュリティに関する製品やサービスを提供する事業者。ウイルス対策ソフトのようなセキュリティソフトを開発・販売するメーカーや、ファイアウォールやスパムメール対策といったセキュリティ関連システムの開発や構築を請け負う事業者、さまざまなソフトウェアの脆弱性を調査してその情報を提供する企業など。セキュリティサービスベンダーともいう。

POINT 2

国産ツールならではの、細かな配慮のある機能(日本語完全対応)とトラブル対応

純国産ツールであるため、最新機能はもちろん詳細な技術資料も日本語版で提供されます。また、すべてのテストは日本語環境下で実施するため、マルチバイト環境特有のバグが発生することもありません。 また、ツールのトラブル発生時の迅速なサポート体制も強みです。ツールのサポート部門と開発部門が密接に連携し解決にあたり、原因調査から改修の意思決定、コードの修正まですべて弊社内にて簡潔する体制をとることで迅速な対応を実現しています。

POINT 3

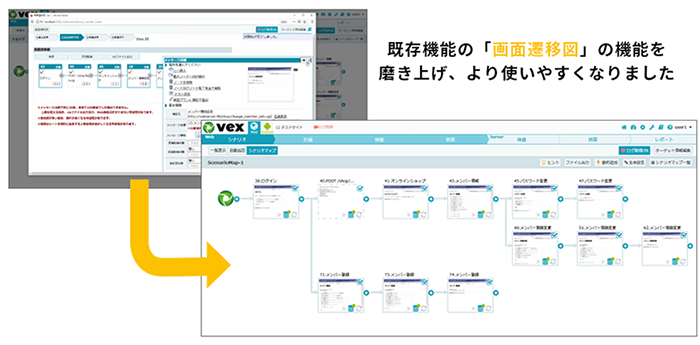

脆弱性検査シナリオを自動で作成

シナリオマップ機能で脆弱性検査に必要なシナリオをブラウザーで検査対象にアクセスするだけで自動で作成が可能です。ブラウザー操作後の遷移が画面に随時反映されるためCookieやパラメーターの引継ぎも自動で設定されます。マウス操作で簡単に操作できるようになったため、誰でも直感的にシナリオの編集ができます。

POINT 4

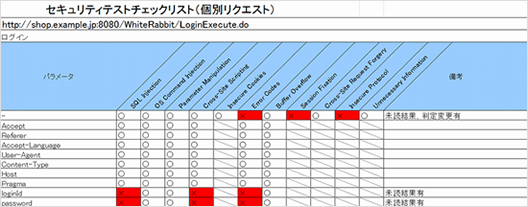

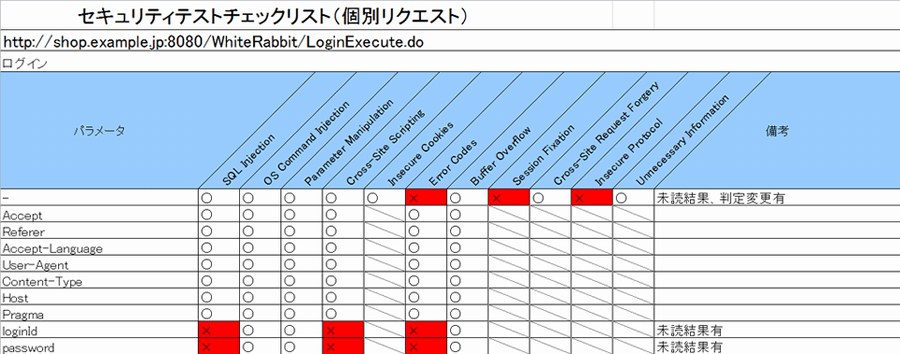

検査実施内容の確認/検査漏れ防止機能を実装

検出した問題に関する精度が高い詳細な検査結果の表示はもちろん、問題の検出、未検出にかかわらず、実施した検査結果を全件表示するため、検査結果の把握・管理・報告が容易です。 必要な検査が実施されていない場合は、アラート表示およびアドバイス表示で適切な対応を促す「検査漏れ防止機能」も実装。

POINT 5

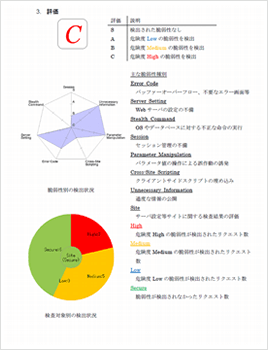

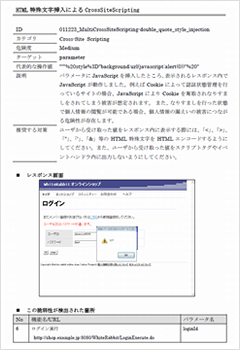

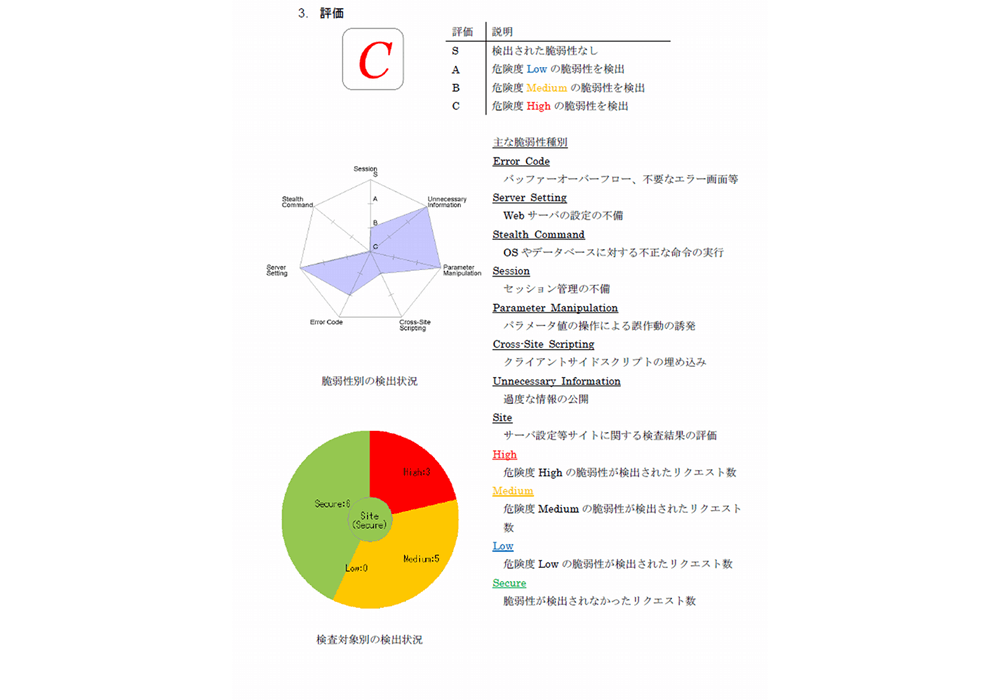

全検査内容をわかりやすくまとめられる多彩なレポート機能

開発者向けに検査の実施状況を確認するためのチェックリスト(Excel形式)や、サイトオーナー向けに脆弱性検出結果確認ための詳細レポート(Word形式でカスタマイズが可能)、セキュリティサービスベンダー向けの検出結果サマリーレポートなど、用途に応じたさまざまなフォーマットでのレポートを出力することが可能です。

POINT 6

多様な脆弱性を検出可能

SQLインジェクション、OSコマンドインジェクション、パラメーターの改ざん、クロスサイトスクリプティング、セキュア属性指定のないCookie、エラーコード、バッファオーバーフロー、セッション固定化 、クロスサイトリクエストフォージェリ、HTTPSの使用方法、不要な情報(Unnecessary Information)などハッカーが狙う脆弱性要因のベスト10(OWASP TOP10)にも対応した検査手法(検査シグネチャー)に加え、純国産ツールならではのマルチバイト文字列の取り扱いに起因する脆弱性にも対応しています。 検査シグネチャーはセキュリティサービスベンダーからの最新情報も取り入れ、定期的に更新されています。

用語解説

- セッション固定化【 Session Fixation 】

- 取得または推測した任意のセッションIDを、強制的に他のユーザーに使用させる攻撃。ログイン後のユーザーのみが利用可能なサービスの悪用、情報の閲覧、改ざん、ユーザーに成りすました情報発信などの悪用が可能となる。

POINT 7

最新トレンドにも対応

Webアプリケーション関連技術は日進月歩で進化しており、Webアプリケーション脆弱性検査ツールも技術の進化に合わせた機能拡張が要求されます。弊社ではWebアプリケーション脆弱性診断サービス部門やセキュリティベンダーからのフィードバックにより、脆弱性診断時に必要とされる機能の実装や、最新の技術へのVexの適応を実現しています。

グローバル対応(レポートの英語出力機能)

脆弱性検出結果の詳細が記載されたレポート(Microsoft Word ファイル形式)と、検出された脆弱性がリスト化されたレポート(Microsoft Excel ファイル形式)を英語で出力します。

HTML5対応

HTML5の利用に起因する脆弱性を検出いたします。 ・HTML5で追加、機能が拡張されたHTML要素における以下の脆弱性を検出: 「Cross-Site Scripting」、「Parameter Manipulation」 ・HTML5におけるセキュリティ機能設定の有無を検出

シングルサインオン対応

複数サイトを経由する認証処理の再現が可能であり、OpenIDを使用したWebアプリケーションの検査も問題なく実施することができます。

多種多様なWebアプリケーションをサポート

Ajax, Soap, JSON, PATH_INFOなどの代表的な技術からDWR(Direct Web Remoting)などの特殊なフォーマットまで、多種多様なリクエストフォーマットの検査をサポートしています。

POINT 8

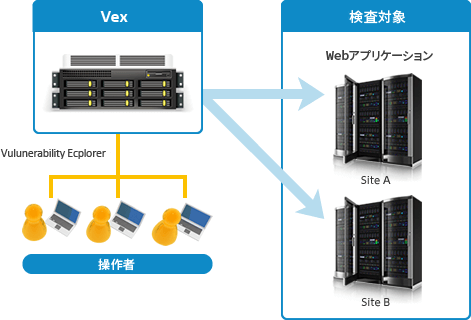

ロケーションフリーなライセンス体系。さらに、検査データの一元管理と共同作業の実現

VexはWebシステム型をプラットフォームに採用。インターネットやイントラネットを介して、どこからでも脆弱性検査を実施可能。従来の検査ツールに多いスタンドアローン型だけでは難しかった複数クライアントからの検査と、検査結果の一元管理を実現しました。複数ユーザーによる共同作業が可能なうえ、検査の実行や報告書の出力を一元管理。作業者、管理者のいずれの立場においても、検証工程の負荷を大幅に削減します。

POINT 9

利用シーンに応じたシステム構成

スタンドアローンでの稼働

1台のPC上でVexを稼働。オンサイトでの脆弱性診断などに適したシステム構成です。

共有サーバー上での稼働

Webサーバー上でVexを稼働させます。複数人での利用に適したシステム構成です。

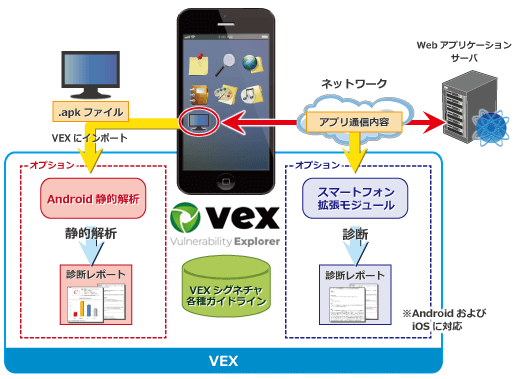

スマートフォン関連オプション

多くのスマートフォンアプリケーションは、Webサーバーと通信し、情報を受け渡す動作をします。この通信内容は、Webアプリケーションと同様に、改ざんされたり、盗聴されたりする危険性があります。また、スマートフォンアプリケーションの脆弱性が原因となり、情報が第三者に漏えいする危険性もあります。そこで、Vexでは、セキュアなスマートフォン環境構築をサポートするために、二つのスマートフォン関連オプションを提供しています。

Android静的解析オプション

Androidアプリの脆弱性を静的解析で検査いたします。本オプションは、弊社のセキュリティ診断サービスのノウハウが反映されたガイドラインを含む、複数のセキュリティガイドラインを検査項目として採用し、漏れのない脆弱性検査を実現します。

■複数のガイドラインを採用した検査項目

既存のAndroidアプリ検査ツールの多くは、一つのセキュリティガイドラインを検査項目として、参照しています。この場合、ガイドラインが取り扱わない項目については、問題が見逃されてしまう可能性があります。本オプションは、弊社のセキュリティ診断サービスのノウハウが反映されたガイドラインを含む、複数のセキュリティガイドラインを検査項目として採用することで、漏れのない脆弱性対策をご支援いたします。

■繰り返しの検査に有益な精査機能

静的解析ツールは、動的解析ツールと比較して、検査が終了するまでの時間は早いが、精査のコストがかかるという問題があります。早いサイクルで、細やかなバージョンアップを実施するAndroidアプリを検査する際には、精査コストをいかに減らすかが、課題となってきます。本オプションでは、この課題を解決するための仕組みとして、精査済みの脆弱性と同一の脆弱性は以後の検査で、検出対象外とすることが可能な仕組みを組み込みました。この仕組みを活用することで、繰り返し検査の効率が大幅に向上します。

■Androidアプリが連携するWebアプリケーションも包括的に検査

Androidアプリの多くは、インターネット上のWebアプリケーションサーバーと通信しますが、Webアプリケーションサーバーが検査の対象から漏れている場合が多いのに加え、深刻な脆弱性を内包しているケースが散見されます。『Vex』では、本オプションと「スマートフォン拡張モジュールオプション」を組み合わせることで、Androidアプリと連携するWebアプリケーションも対象とした、包括的な検査を実現します。

■立場・ニーズに合った解析レポートを提供

Androidアプリの発注者、開発者、それぞれの立場で求められるレポートは異なります。本オプションでは、結果サマリーが記載されたレポート(Microsoft Wordファイル形式)と、検出された脆弱性およびその詳細がリスト化されたレポート(Microsoft Excelファイル形式)が出力され、それぞれの立場やニーズに合ったレポートをご提供いたします。

レポートイメージ:

スマートフォン拡張モジュールオプション

iOSやAndroid™から送信される通信は、Webブラウザーから送信される通信とは異なり、HTTPSの取り扱いや、プロキシーを経由しない通信の取り扱いなど、異なる制約が存在しています。本オプションは、これらの制約を回避した脆弱性検査を実現します。

スペック

システム/ソフトウェア要件

| OS | Windows(R) operating system(64ビット推奨) |

|---|---|

| CPU | CPU 1GHz 以上(2GHz以上 推奨) |

| メモリー | 4GB以上(8GB以上 推奨) |

| HDD | 300GB以上(512GB以上 推奨) |

| ソフトウェア |

|

※Microsoft、Windows、.NET Frameworkは、米国Microsoft Corporationの米国およびその他の国における登録商標または商標です。Java、JDK、JRE、Java SEは、Oracle America, Inc. の商標です。Apache、Tomcatは、Apache Software Foundationの登録商標または商標です。PostgreSQLは、PostgreSQLの商標です。その他、記載されている会社名、製品名は、各社の登録商標または商標です。

ライセンス

| 種類 | 特徴 |

|---|---|

| デベロッパーパッケージ | 自社で開発もしくは運営するWebアプリケーションの検査を実施する際に使用するライセンスです。ドメイン数などの制限はありません |

| オーディターパッケージ | 脆弱性検査サービスを実施する際に使用するライセンスです。本パッケージにはユーザーアカウントが一つ含まれます。ドメイン数などの制限はありません。 |

| ユーザーアカウント | ユーザー数分ご購入ください。 |

※Vexは弊社セキュリティアライアンスパートナーである株式会社ユービーセキュアが開発/提供する製品です。

お電話でのお問い合わせ(受付時間:平日9:00-17:45)